- Los documentos CCN-CERT IA-11/18 y CCN-CERT BP-04/16 están disponibles en el portal del CCN-CERT.

- Debido al aumento de los ataques de ransomware de los últimos años, el CCN-CERT ha actualizado en su portal los documentos de buenas prácticas y de medidas de seguridad, relativos a este malware.

- Entre las novedades de los informes se incluyen nuevas variantes de este tipo de código dañino, la metodología empleada en campañas como la de WannaCry, recomendaciones de seguridad o la actualización de la tabla de descifrado de ransomware.

Los ataques ransomware, la familia de código dañino conocida por secuestrar datos mediante cifrado y exigir un pago por su rescate, ha sido la amenaza más recurrente en los últimos años. Por este motivo, el CCN-CERT, la Capacidad de Respuesta a incidentes de Seguridad de la Información del Centro Criptológico Nacional (CCN), ha actualizado dos de sus documentos relativos a esta técnica de ataque: CCN-CERT IA-11/18 Informe de Amenazas. Medidas de Seguridad contra el ransomware y CCN-CERT BP-04/16 Informe de Buenas Prácticas. Ransomware.

Aunque los primeros ataques de este tipo se centraban en determinados países de Europa del Este, en los últimos años se ha multiplicado el uso de ransomware como consecuencia directa de las grandes sumas de dinero que obtienen los atacantes. Por ello, se ha extendido por Europa, Estados Unidos, Canadá y por prácticamente todo el mundo. En esta línea, el documento CCN- CERT IA-11/18, relativo a las medidas de seguridad, señala las principales vías de infección y las medidas preventivas y reactivas frente a esta amenaza. Para aquellas organizaciones que hayan sufrido una infección y para las que deseen conocer cómo proceder, el documento explica algunos métodos para la restauración de ficheros, como Shadow volumen Copy de Windows o la recuperación desde Google Drive o Dropbox. Además, en base a los datos extraídos entre octubre del 2016 y abril de 2017 por Sophos, menciona las principales campañas de ransomware en España (Cerber, Locky, WannaCry, NOTPetya y Crysis/Dharma) y aporta un resumen de las posibilidades de recuperación de los datos cifrados en función del tipo de malware que haya producido la infección.

Por su parte, el informe CCN-CERT BP-04/16 es una guía de buenas prácticas publicada por el Centro Criptológico Nacional, que busca concienciar a las organizaciones sobre la importancia de protegerse. Para ello, la guía analiza los vectores de infección más comunes (mediante correo electrónico, enlace web, fichero adjunto o exploit kits, entre otros) y explica los procedimientos necesarios para desinfectar los equipos afectados.

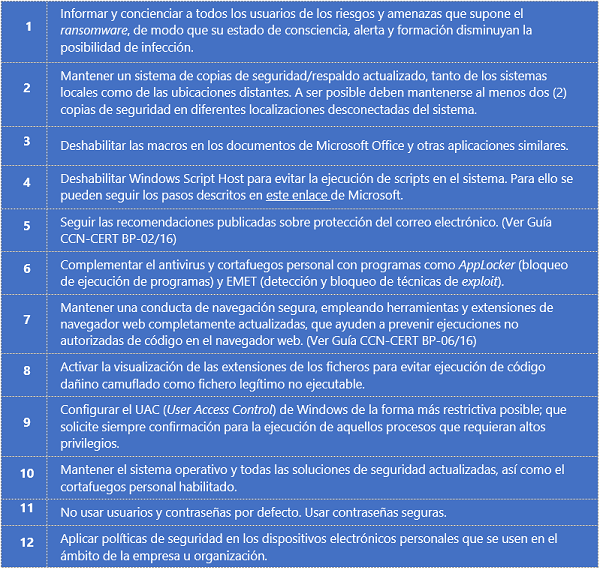

Ante este escenario, el CCN-CERT ha desarrollado una serie de medidas preventivas frente al ransomware, que se resume en la siguiente ilustración.

CCN-CERT (30/05/2018)

CCN-CERT IA-11/18 Informe de Amenazas. Medidas de Seguridad contra el ransomware

CCN-CERT BP-04/16 Informe de Buenas Prácticas. Ransomware